现在,软件供应链中毒事件越来越受到关注,它与企业的安全防护和实际对抗紧密相连,已成为网络安全领域的一个焦点问题。

基础概念阐释

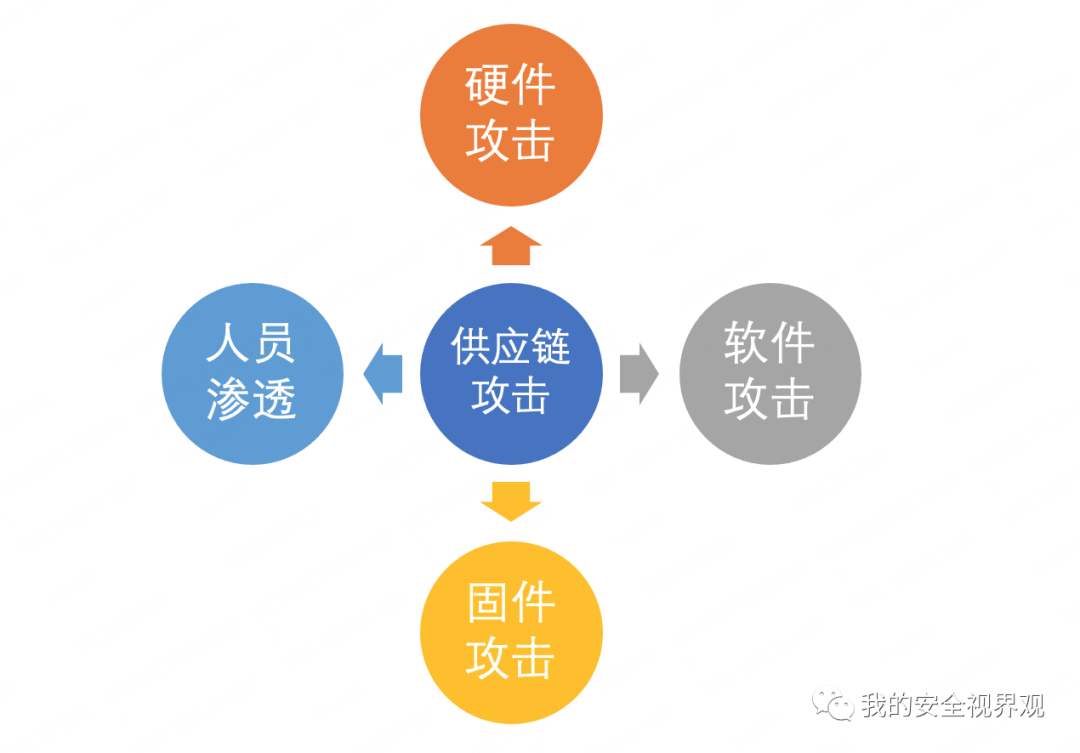

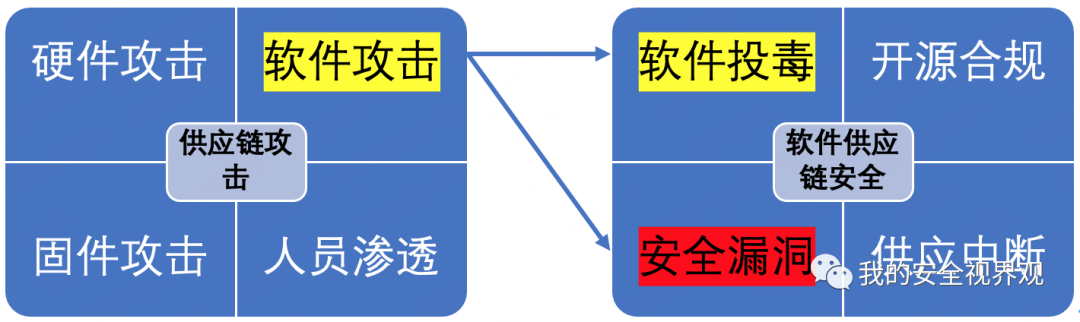

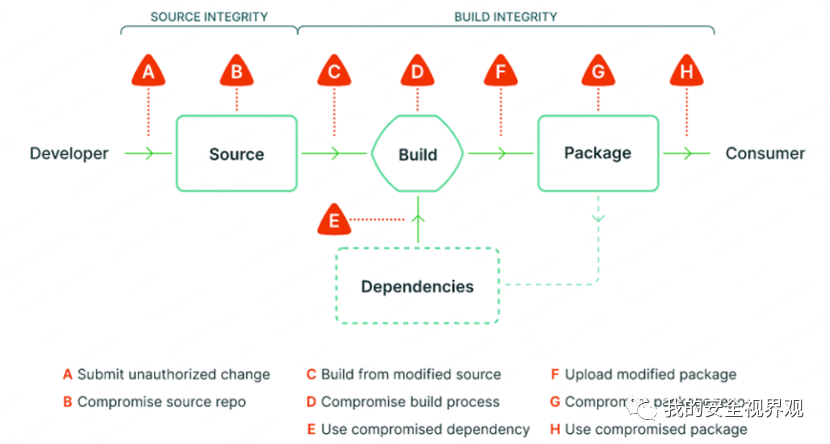

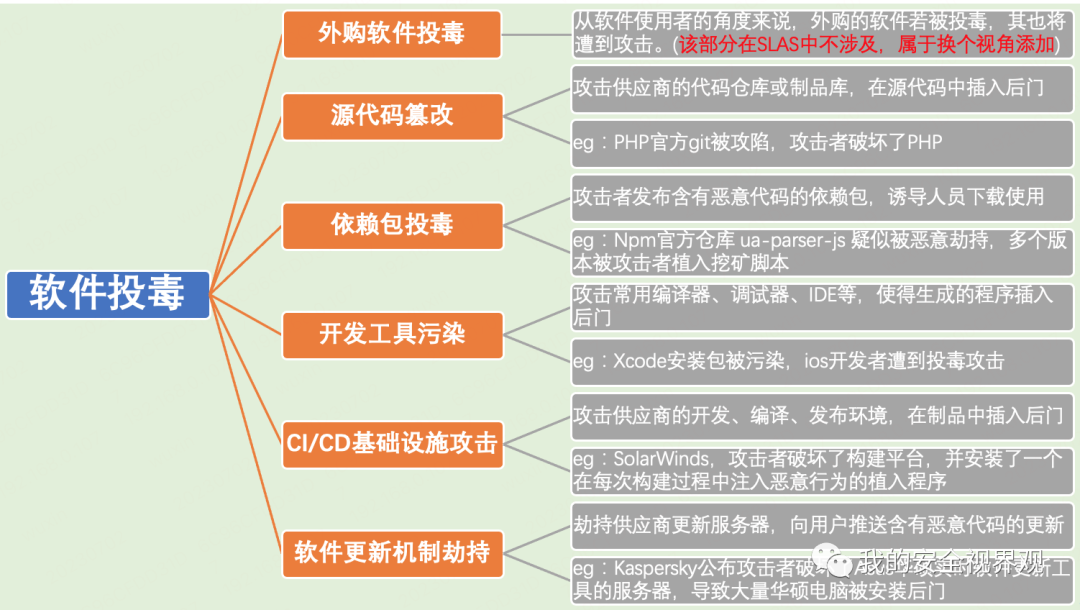

软件供应链投毒的定义必须明确。这指的是黑客将有害程序植入到可信的软件体系内,进而散播恶意软件。比如,攻击可能通过修改源代码等方式进行。此外,从广义上讲,供应链攻击的范畴更广,涵盖了与软件供应链安全相关的一些攻击形式。软件供应链投毒是软件供应链安全领域的一个组成部分。不同的投毒手段各有其特点,这是网络安全领域工作的基本知识。

随着软件技术的持续进步,诸如pypi、npm等官方源因管理维护较为宽松,为攻击者留下了可乘之机。掌握软件供应链中毒的概念,是进行工作的基本要求。

运营处置原则

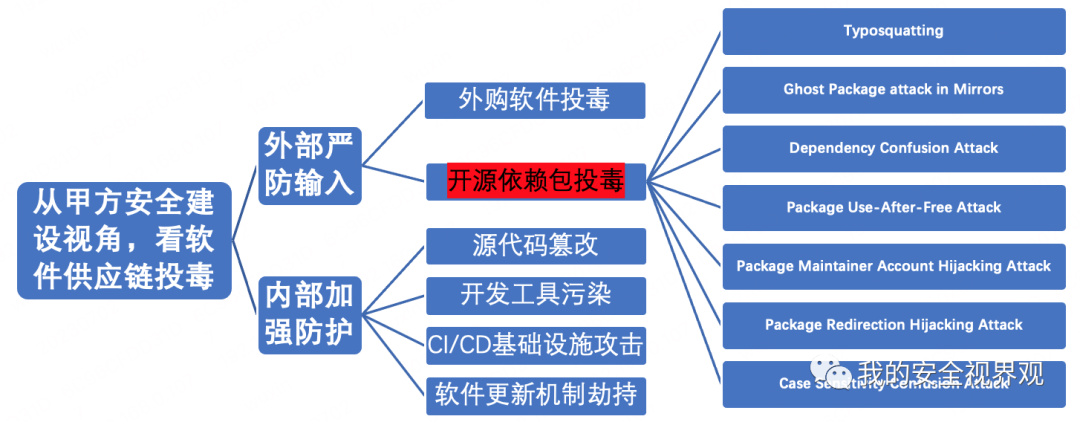

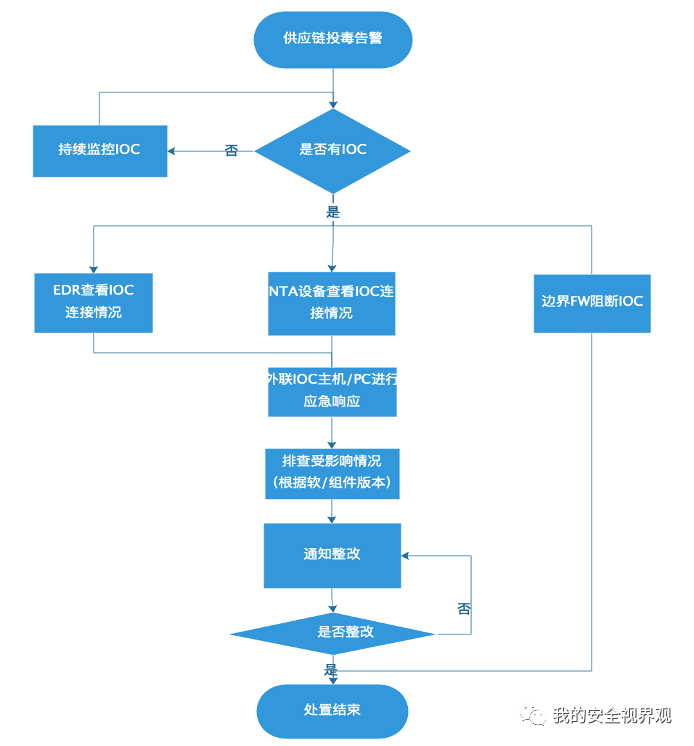

在运营过程中,需明确软件供应链中毒事件的处置目标。从甲方安全建设的角度,对软件投毒进行分类有助于工作的进行。事件发生之后,调查IOC访问记录显得尤为重要。可利用EDR、NTA等工具进行查询。对于受影响的服务器或终端PC,应立即启动应急响应措施。例如,进行日志分析等。然而,当涉及多种安全产品时,单纯的手工操作效率较低,因此需要寻找更高效的处理方法。

国家级攻防演习期间,要求有所变化。需确保自身安全,同时通知供应商修复漏洞,并指定接口人。这些在运营处理过程中,需全面考虑诸多因素和不同情况。

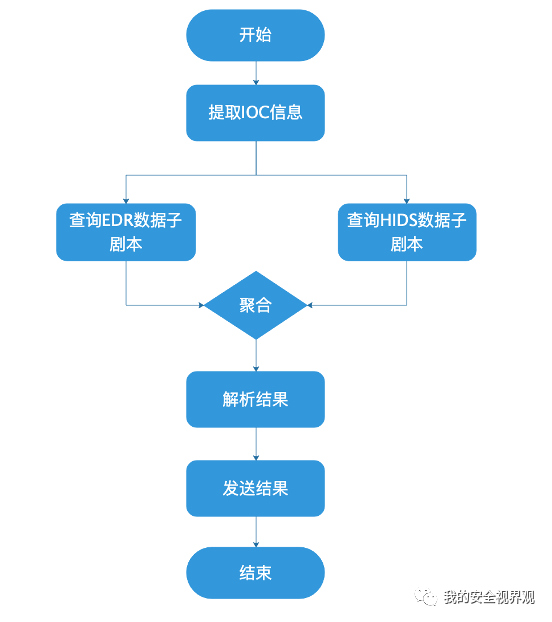

自动化剧本解析

在应对软件供应链投毒时,自动化剧本扮演着关键角色。一旦接收到ioc信息,后续操作可以自动完成。比如,可以自动提取IP地址,并联动EDR和HIDS查询访问记录。此外,自动化流程还能涵盖子剧本的执行。比如,在EDR查询到访问记录后,处理步骤可以逐步进行。这样的自动化处理能有效提升工作效率。

通知相关人员、断网下线以及反馈结果等环节,自动化流程能显著减少人力和时间成本。尤其在应对大规模投毒事件和迅速处理问题时,这一优势尤为明显。它有效改善了过去手工操作的低效状态。

防御策略构建

构建防御措施是抵御软件供应链中毒的核心。在开源组件的管理上,需兼顾防范投毒和漏洞的双重考量。内部的安全团队可以实施模拟投毒测试。比如,通过在多个服务器上部署带有特定后门的组件,来测试安全运维的效能。在我国现状下,大多数企业主要依靠威胁情报进行应对,而部分大型企业则会在此领域进行深入研究并分享成果,例如建立沙箱对后门进行分析等。

企业需构建完善的防御体系,需汇聚各类资源,细致分析内部差异及外部潜在威胁,方能使防御措施更有效。

特殊情况区分

需要辨别供应商的产品或服务是否因直接遭受攻击(非因投毒)与软件供应链中的投毒行为。两者虽都与供应链有关,但攻击手段不同。准确辨别这对制定应对策略至关重要。比如,投毒可能涉及在软件中植入恶意代码,而直接攻击则可能未通过修改源代码等内部手段来传播恶意程序。

这种差别看似微小,却彰显了网络安全工作的细致与精准,对于提升应对各类攻击的针对性大有裨益。

当前现状思考

当前,对于软件供应链投毒问题的应对做法值得我们深思。在处理这类事件时,过度依赖威胁情报来应对可能带来隐患。大多数企业并未具备少数大型厂商那样的深入研究实力。因此,企业亟需采取更多独立且深入的应对策略,并建立一套科学完备的运营标准操作流程。

各位读者,关于企业如何在资源有限的情况下提升对软件供应链中毒事件的应对能力,大家有何看法?期待大家的点赞、转发,并在评论区展开讨论。