语音识别让日常操作变得简便,然而,一些不易察觉的语音指令可能在不知不觉中操控了我们的设备。这种现象被称为“海豚音攻击”,令人忧虑。我们不妨来探究一下其中的奥秘。

攻击原理

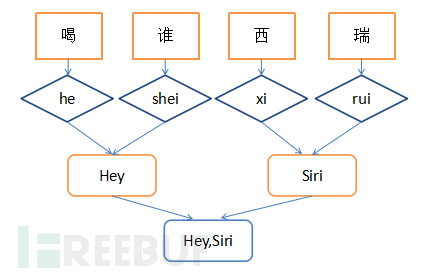

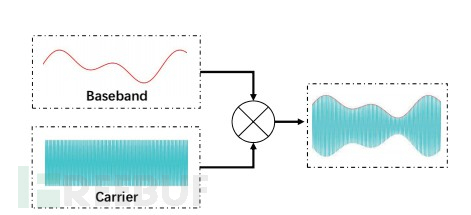

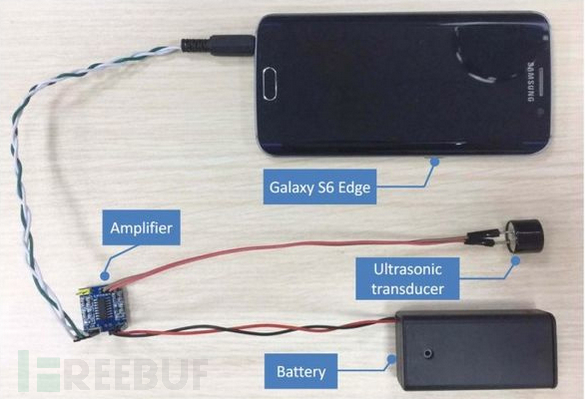

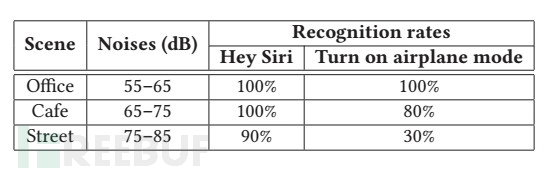

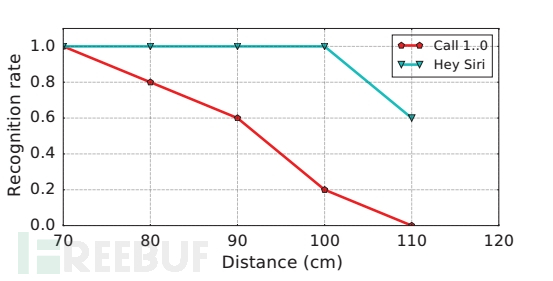

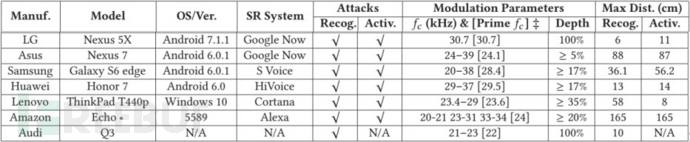

近期,科研团队成功研制出一种无声的攻击手段。他们采用高频载波将人声信息嵌入其中,并利用Siri进行信息传递。通过超声波注入指令,设备得以执行特定操作。这种载波的频率高于20kHz,超出人耳听觉范围,但麦克风能捕捉并转化为系统指令,实现对被攻击系统的操控。

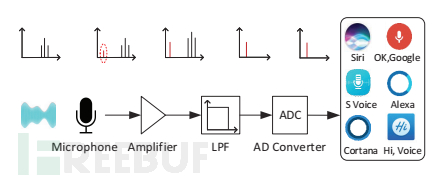

信号处理

语音采集器捕捉到的声音是模拟信号,必须经过放大、筛选和数字化转换,最后变成数字信号传输给语音识别系统。以Siri为例,所谓的“海豚音攻击”在实施过程中,攻击者无需触碰设备,更不用在设备中植入后门或安装恶意程序。

攻击目的

此举措是为了将指令信号调整到人耳无法听到的超声波频段。麦克风的硬件性能有限,不能捕捉到20kHz以上的声波。而且,现有的语音识别系统也无法正确识别超过这个频率的声音。所以,声纹识别技术便没有了实际应用的意义。

应对策略

存在两种方案可供选择。首先,我们可以让语音助手仅对特定个体的声音做出回应,这需要依靠声纹识别技术来实现。其次,我们可以在语音助手软件中集成数字滤波功能,即在声音识别前,先过滤掉那些超出人类听觉范围的信号。

方案挑战

海豚音攻击主要针对硬件的缺陷。录音时,麦克风已经捕捉到了这种声音,但滤波器的作用几乎可以忽略。要彻底解决这个问题,关键在于从硬件入手。麦克风制造商需要改进硬件设计,确保麦克风不能接收高频声波。

改良建议

开发者需提升语音识别系统的性能,提高声纹识别的准确性。他们应专注于收录20Hz至20kHz的语音频率,以便达到更精准的用户声音辨识。关闭“Hey, Siri”功能有助于降低“海豚音攻击”的风险。

智能语音技术已被普遍应用,但攻击者仅需简单工具即可发动攻击。语音识别系统可能遭遇多种攻击风险,那么我们该如何构建有效的防御策略?欢迎点赞和分享,同时期待你在评论区分享你的观点。